PUA.Win64.ProcHack.AC

HEUR:RiskTool.Win32.ProcHack.gen (KASPERSKY)

Windows

- マルウェアタイプ: 潜在的に迷惑なアプリケーション

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

その他

プログラムは、以下を実行します。

- It accepts the following parameters:

- -settings {filename of settings file} -> allows the user to specify the location of Process Hacker's settings file

- -nosettings -> sets the settings to their defaults at startup, and no settings are saved

- -noplugins -> disables plugins, even if the "Enable plugins" option is set

- -newinstance -> starts a new instance of Process Hacker, even if the "Allow only one instance" option is set

- -v -> forces Process Hacker's main window to be displayed at startup, even if the "Start hidden" option is enabled.

- -hide -> hides Process Hacker's main window at startup, even if the "Start hidden" option is disabled

- -elevate -> prompts for elevation if Process Hacker is not started with elevated privileges.

- -c -ctype objecttype -cobject object -caction action -cvalue value -> enables command mode

- Possible values of objecttype:

- process

- service

- thread

- Possible values of object:

- process ID

- service name

- thread ID

- Possible values of action:

- For process:

- terminate

- suspend

- resume

- priority

- iopriority

- pagepriority

- For service:

- start

- continue

- pause

- stop

- delete

- For thread:

- terminate

- suspend

- resume

- For process:

- Possible values of objecttype:

- -s -> enables silent mode, no error messages are displayed for command mode, -installkph and -uninstallkph

- -ras -> enters run-as-service mode

- -nokph -> disables KProcessHacker, Process Hacker will not attempt to load the driver or connect to it

- -installkph -> installs KProcessHacker as a System Start service

- -uninstallkph -> deletes the KProcessHacker service

- -debug -> shows the debug console early in the startup process

- -showoptions -hwnd parentwindow -point x,y -> displays the Advanced tab of the options window only. parentwindow specifies the parent window handle in hexadecimal and x,y specifies the location of the options window.

- -phsvc -> enters phsvc mode which exposes a LPC-based API currently used by Process Hacker for tasks that require elevation.

- -priority r|h|n|l -> sets the priority of Process Hacker to realtime (r), high (h), normal (n) or idle (l).

- -selectpid pid -> selects pid in a new or existing instance of Process Hacker.

- -sysinfo section -> opens the System Information window at startup, and optionally navigates to the specified section.

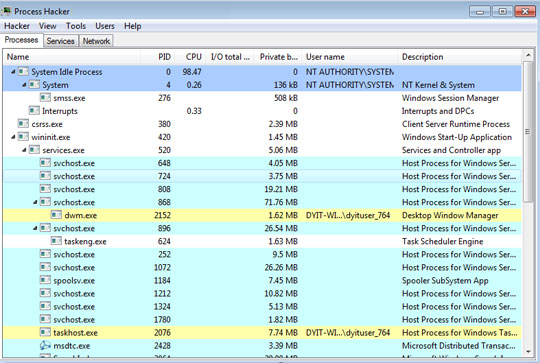

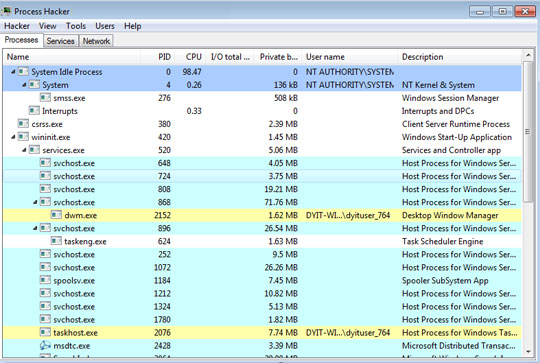

- It has the following display:

- Due to its side-loading vulnerability, this tool has been abused by other malware to kill security-related software by loading a stager DLL via DLL search order hijacking.

<補足>

その他

プログラムは、以下を実行します。

- 以下のパラメータを受け取ります。

- -settings {設定ファイルのファイル名} -> Process Hackerの設定ファイルの場所の指定を可能にする

- -nosettings -> 起動時に設定をデフォルトに設定する(設定は保存されない)

- -noplugins -> 「プラグインを有効にする」オプションが設定されている場合でも、プラグインを無効にする

- -newinstance -> 「1つのインスタンスのみを許可する」オプションが設定されている場合でも、Process Hackerの新しいインスタンスを開始する

- -v -> 「起動時に非表示にする」オプションが有効になっている場合でも、起動時にProcess Hackerのメインウインドウを強制的に表示する

- -hide -> 「起動時に非表示にする」オプションが無効になっている場合でも、起動時にProcess Hackerのメインウインドウを非表示にする

- -elevate -> 昇格された権限でProcess Hackerが起動されていない場合は、昇格を要求する

- -c -ctype objecttype -cobject object -caction action -cvalue value -> コマンドモードを有効にする

- オブジェクトタイプの可能な値:

- process

- service

- thread

- オブジェクトの可能な値:

- process ID

- service name

- thread ID

- アクションの可能な値:

- プロセスの場合:

- terminate

- suspend

- resume

- priority

- iopriority

- pagepriority

- サービスの場合:

- start

- continue

- pause

- stop

- delete

- スレッドの場合:

- terminate

- suspend

- resume

- プロセスの場合:

- オブジェクトタイプの可能な値:

- -s -> サイレント モードを有効にする(コマンドモード、-installkph、-uninstallkphではエラーメッセージは表示されない)

- -ras -> サービスとして実行される(run-as-service)モードに入る

- -nokph -> KProcessHackerを無効にする(Process Hacker はドライバの読み込みや接続を試行しない)

- -installkph -> KProcessHackerをシステム起動時のサービスとしてインストールする

- -uninstallkph -> KProcessHackerのサービスを削除する

- -debug -> 起動プロセスの早い段階でデバッグコンソールを表示する

- -showoptions -hwnd parentwindow -point x,y -> オプションウインドウの [詳細設定] タブのみを表示する(「parentwindow」は、親ウインドウのハンドルを16進数で指定し、「x」、「y」はオプションウインドウの位置を指定する)

- -phsvc -> 昇格を必要とするタスクに対してProcess Hackerが現在使用しているLPCベースのAPIを公開するphsvcモードに入る

- -priority r|h|n|l -> Process Hackerの優先度をリアルタイム(r)、高(h)、通常(n)、またはアイドル(l)に設定する

- -selectpid pid -> Process Hackerの新規または既存のインスタンス内のプロセスIDを選択する

- -sysinfo section -> 起動時にシステム情報ウインドウを開き、オプションで指定されたセクションに移動する

- 以下を表示する機能を備えています。

- このツールにはサイドローディングの脆弱性が内在することから、DLLの検索順序ハイジャックを介してステージャ(拡張子DLL)を読み込ませることでセキュリティ関連ソフトウェアを強制終了させる別のマルウェアによって悪用されている

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PUA.Win64.ProcHack.AC」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください