HackTool.Win64.PortScan.G

Windows

- マルウェアタイプ: ハッキングツール

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

トレンドマイクロは、このプログラムをNoteworthy(要注意)に分類しました。

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のファイルを作成します。

- {Grayware Path}\ip.txt → contains a list of found IP addresses successfully connected to the specified port.

その他

プログラムは、以下を実行します。

- It tests if a port is open by connecting to a specified range of IP addresses to a specified port via TCP connection.

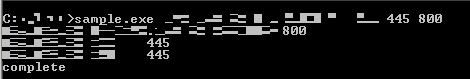

- It displays the following console output:

マルウェアは、以下のパラメータを受け取ります。

- {IP Address Range} → Range of IP addresses to scan (e.g., 172.16.0.0 172.16.0.254)

- {Port} → Port to scan

- {Number of Hosts Per Scan} → value ranging from 1 to 800

The above parameters are entered in the following order:- {IP Address Range} {Port} {Number of Hosts Per Scan}

<補足>

インストール

プログラムは、以下のファイルを作成します。

- {グレイウェアのパス}\ip.txt →指定されたポートに正常に接続して検出されたIPアドレスの一覧を含む

その他

プログラムは、以下を実行します。

- TCP接続を介して特定のポートに指定されたIPアドレスの範囲に接続して、ポートが開いているかどうかをテストします。

- 以下のコンソール出力を表示します。

マルウェアは、以下のパラメータを受け取ります。

- {IPアドレス範囲} →スキャン対象とするIPアドレスの範囲(例:172.16.0.0 172.16.0.254)

- {ポート} →スキャン対象とするポート

- {スキャンあたりのホスト数} → 1 ~ 800の範囲の値

上記のパラメータは以下の順序で入力されます。

- {IPアドレスの範囲} {ポート} {スキャンあたりのホスト数}

対応方法

対応検索エンジン: 9.800SSAPI パターンバージョン: 2.773.00SSAPI パターンリリース日: 2024年10月24日手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

[ 詳細 ]コンポーネントファイルが隠しファイル属性に設定されている場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。- {Grayware Path}\ip.txt

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.Win64.PortScan.G」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください