HackTool.Win64.NirSoftPT.SM

HackTool:Win32/Passview (MICROSOFT); PUA.PSWTool.Credentialsfileview (IKARUS)

Windows

- マルウェアタイプ: ハッキングツール

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のファイルを作成します。

- {Malware Path}\{Malware Name}.cfg - configuration file

その他

プログラムは、以下を実行します。

- It is used to decrypt passwords and data stored in the following Windows credentials folder:

- %Application Data%\Microsoft\Credentials\

- %AppDataLocal%\Microsoft\Credentials\

- %System%\config\systemprofile\AppData\Local\Microsoft\Credentials\

- It can also be used to decrypt passwords and data stored on external hard drive.

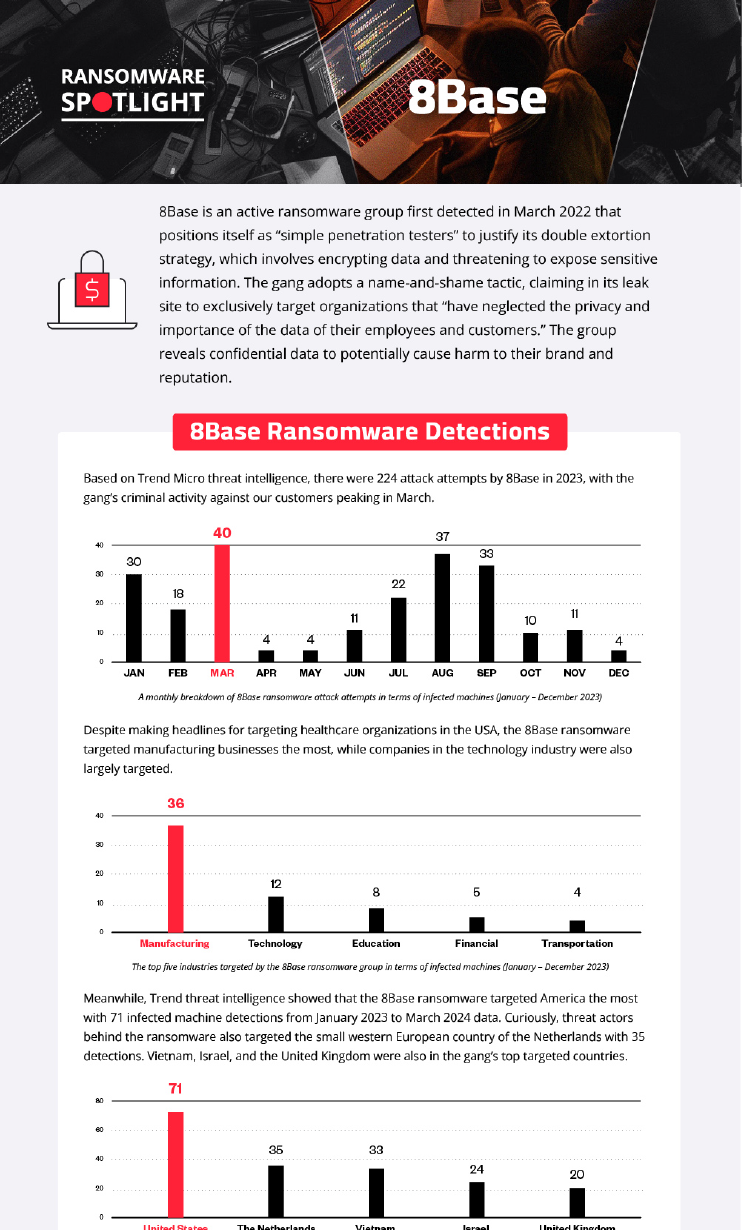

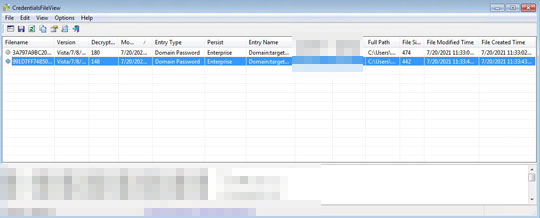

- It displays the following upon execution to allow the user to choose credential decryption options:

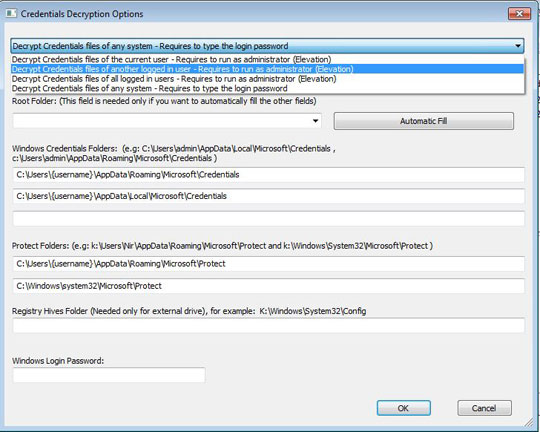

- It displays the following data:

- Filename

- Windows Version

- Decrypted Data Size

- Modified Time

- Entry Type

- Persist

- Entry Name

- Username

- Decrypted Password

- Full Path

- File Size

- File Modified Time

- File Created Time

- It can be ran as it is, or with the following arguments:

- /StartDecrypt - start the program with default configuration

- /deleteregkey

- /nosaveload - start the program and set the configuration

- /savelangfile - export the language file as {filename}_lng.ini

<補足>

インストール

プログラムは、以下のファイルを作成します。

- {マルウェアパス}\{マルウェアの名前}.cfg - 設定ファイル

その他

プログラムは、以下を実行します。

- プログラムは、以下のフォルダ(Windows Credentials)内に保存されているパスワードおよびデータを復号するために使用されます。

- %Application Data%\Microsoft\Credentials\

- %AppDataLocal%\Microsoft\Credentials\

- %System%\config\systemprofile\AppData\Local\Microsoft\Credentials\

- 外付けハードドライブ上に保存されているパスワードおよびデータを復号するためにも使用される可能性があります。

- 実行時に以下の内容を表示し、ユーザによる資格情報の復号オプションの選択を可能にします。

- 以下のデータを表示します。

- ファイル名

- Windowsのバージョン

- 復号されたデータのサイズ

- 変更日時

- エントリタイプ

- 資格情報の永続性

- エントリ名

- ユーザ名

- 復号されたパスワード

- フルパス

- ファイルサイズ

- ファイルの変更日時

- ファイルの作成日時

- プログラムは単体、または以下の引数を指定して実行される可能性があります。

- /StartDecrypt - デフォルト設定でプログラムを起動する

- /deleteregkey

- /nosaveload - プログラムを起動し、構成を設定する

- /savelangfile - {ファイル名}_lng.iniという形で言語ファイルをエクスポートする

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Malware Path}\{Malware Name}.cfg

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.Win64.NirSoftPT.SM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください