ANDROIDOS_FAKE.DQ

高額請求悪用型

Android OS

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

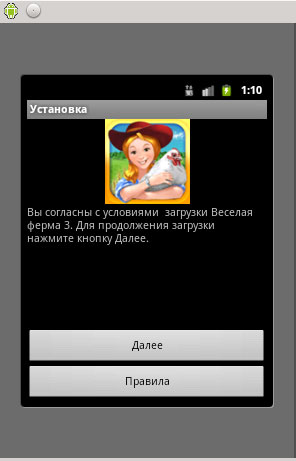

マルウェアは、特定のゲームとして装い、Android OS を搭載した端末(以下、Android端末)に自身のコピーのダウンロードするようユーザを促します。

マルウェアは、農場シミュレーションゲーム「Farm Frenzy」として装います。ユーザがこのゲームのボタンをクリックすると、マルウェアは、ネットワークオペレータ名を元に、高額の料金が発生する電話番号へ「SMS のメッセージ(以下、テキストメッセージ)」を送信します。この不正活動により、感染したユーザには、見覚えのない料金が請求されることとなります。

マルウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

詳細

侵入方法

マルウェアは、以下の悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

- {BLOCKED}ndroida.org

マルウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

その他

マルウェアは、農場シミュレーションゲーム「Farm Frenzy」として装います。

画像内の上のボタンがクリックされると、マルウェアは、ネットワークオペレータ名を元に、以下の高額の料金が発生する電話番号へテキストメッセージを送信します。

- 8883

- 8887

- 6151

- 1

- 2855

- 9151

- 9685

- 9684

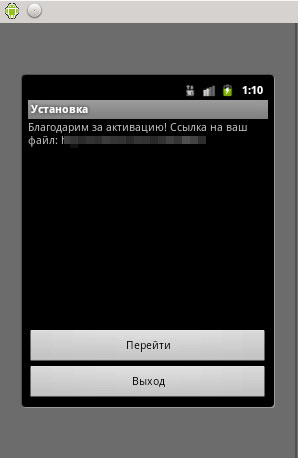

マルウェアは、以下ようなスクリーンショットに画面を変更します。

この画面中の 2つボタンのうち上のボタンがクリックされると、マルウェアは以下の不正なWebサイトを開きます。

- http://<省略>te.net/?u=848053

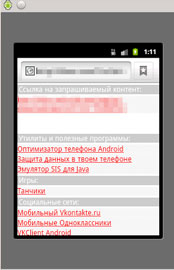

マルウェアは、以下の不正なWebサイトにユーザを誘導します。

- http://<省略>o.com/?u=http%3A%2F%2Fdlya-androida.org%2Fengine%2Fdownload.php%3Fid%3D199

対応方法

手順 1

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「ANDROIDOS_FAKE.DQ」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 2

Android端末の不要なアプリケーションを削除します。

ご利用はいかがでしたか? アンケートにご協力ください