OSX_CARETO.A

MacOS:Appetite-A [Trj] (Avast), OSX/BackDoor.A (AVG), MAC.OSX.Backdoor.Careto.A (Bitdefender), OSX/Appetite.A (Eset), MAC.OSX.Backdoor.Careto.A (FSecure), Backdoor.MacOSX.Mask (Ikarus), Trojan.OSX.Melgato.a (Kaspersky), OSX/Backdoor-BRE (McAfee), Backdoor:MacOS_X/Appetite.A (Microsoft), OSX/Appetite-A (Sophos),

Mac OS X

Threat Type:

Backdoor

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

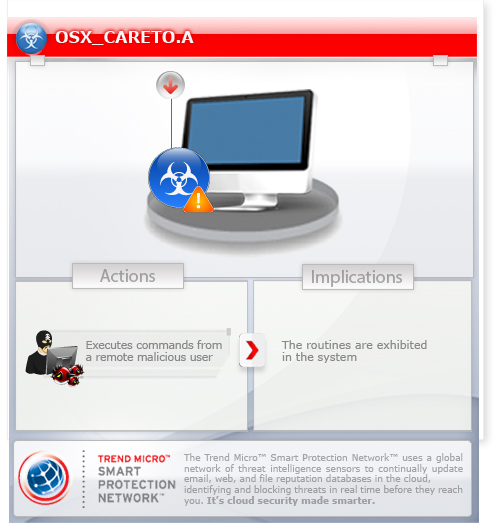

OVERVIEW

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Puede haberlo infiltrado otro malware.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

TECHNICAL DETAILS

Detalles de entrada

Puede haberlo infiltrado otro malware.

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Execute a program

- Remote shell command

SOLUTION

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como OSX_CARETO.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.