Lepsza ochrona i centralne zarządzanie

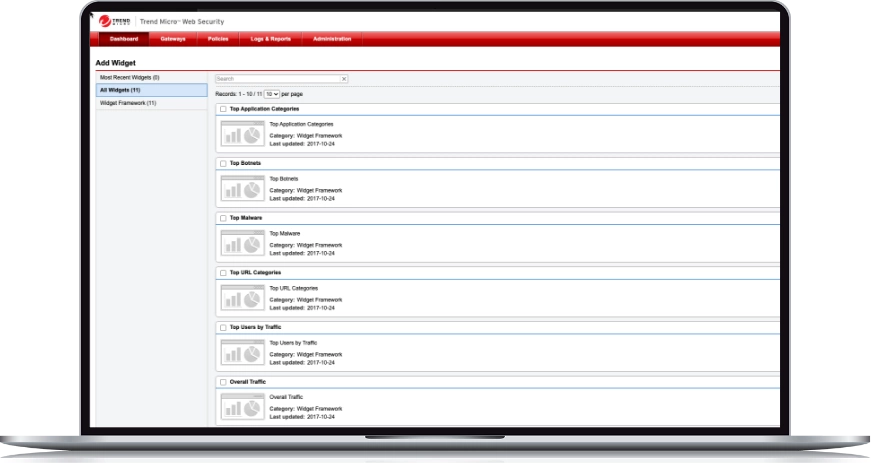

Monitoruj korzystanie z sieci i zarządzaj zasadami przy użyciu jednej konsoli.

Zatrzymuj zagrożenia, zanim dotrą do punktów końcowych i urządzeń mobilnych.

Chroń użytkowników w każdym miejscu, w sieci firmowej i poza nią.

Używaj wielowarstwowej ochrony przed zaawansowanymi i nieznanymi zagrożeniami.

Widoczność i kontrola dostępu do aplikacji w chmurze

Umożliwia użytkownikom kontrolowanie i monitorowanie dostępu do usług w chmurze.

Identyfikuje 30 000 usług chmurowych nieobjętych restrykcjami i egzekwuje zasady dostępu zdefiniowane przez administratora.

Blokuje kontom osobistym dostęp do popularnych usług chmurowych objętych restrykcjami.

Elastyczne opcje wdrażania

Jedna licencja, trzy opcje wdrożenia zapory: w chmurze, lokalnie i hybrydowo.

Wdrożenie w chmurze: wyeliminuj koszty i zmniejsz wykorzystanie zasobów związane z ruchem dosyłowym (backhauling) lub zarządzaniem wieloma bezpiecznymi zaporami sieciowymi.

Wdrożenie hybrydowe: lokalne wdrożenie urządzeń wirtualnych w dużych środowiskach korporacyjnych i ochrona mniejszych biur i użytkowników mobilnych z zastosowaniem chmurowej zapory sieciowej.

Opcje odpowiednie do zasobów i potrzeb w zakresie zabezpieczeń

Rozwiązanie Trend Micro™ Web Security™ Advanced zapewnia prognostyczną ochronę przed zagrożeniami internetowymi, filtrowanie adresów URL i kontrolę aplikacji, a dodatkowo szereg funkcji oczekiwanych przez duże przedsiębiorstwa, takich jak:

- Analiza nieznanych plików w sandboxie

- Widoczność i kontrola dostępu do aplikacji w chmurze

- Przeciwdziałanie utracie danych

Potrzebujesz jedynie podstawowej ochrony? Trend Micro™ Web Security™ Standard zapewnia zoptymalizowaną ochronę.

PORÓWNAJ OPCJE

Wybierz usługę, która najlepiej spełni Twoje oczekiwania

Zobacz powiązane zasoby

Arkusz danych

DOŁĄCZ DO PONAD 500 TYS. KLIENTÓW NA CAŁYM ŚWIECIE

Zacznij korzystać z rozwiązania Web Security