Trend Micro hat eine Studie über den Stand der industriellen Cybersicherheit 2022 in der Öl- und Gasindustrie, der verarbeitenden Industrie und der Strom-/Energiebranche durchgeführt. Befragt wurden mehr als 900 ICS-Geschäftsführer und Sicherheitsleiter in den USA, Deutschland und Japan. Die Ergebnisse der Umfrage lassen Schlüsse zu auf die Besonderheiten in der Öl- und Gasindustrie.

Der Cyberangriff auf die US Colonial Pipeline im Mai 2021 und die daraus resultierende sechstägige Unterbrechung der Funktion der Pipelines hatte erhebliche Auswirkungen auf die Öl- und Gasversorgungsbranche. Als Reaktion auf diesen Vorfall arbeitete die US-Regierung ein Gesetz nach dem anderen aus sowie neue Bewertungskriterien für Sicherheitsmanagementsysteme. Auch in Europa gab es ähnliche Bestrebungen, und in Japan wird viel über die nächste Cybersicherheitsstrategie, einschließlich des Schutzes kritischer Infrastrukturen, diskutiert.

Charakteristiken der Cyberangriffe auf die Öl- und Gasindustrie

Lange Ausfallzeiten

Die Umfrage ergab, dass die Öl- und Gasindustrie im Durchschnitt Systemausfälle aufgrund von Cyberangriffen sechs Tage betragen, einen Tag länger als in anderen Branchen. 65 % der Befragten gaben an, dass das betroffene System mehr als vier Tage lang ausfiel, was im Vergleich zu 50 % im verarbeitenden Gewerbe und 56 % in der Stromwirtschaft sehr viel ist.

Der Grund für die längeren Ausfallzeiten liegt darin, dass nach dem Stillstand eines Prozessautomatisierungssystems die in der Herstellung befindlichen Produkte entsorgt und die Produktionsanlagen gereinigt werden müssen, und das dauert, weil es eine chemische Verarbeitung erfordert. Dies hat zur Folge, dass die Produktionsmenge sinkt und die Verluste steigen. Man geht davon aus, dass der durchschnittliche Verlust etwa 1,8 Mal so hoch ist wie in der verarbeitenden Industrie.

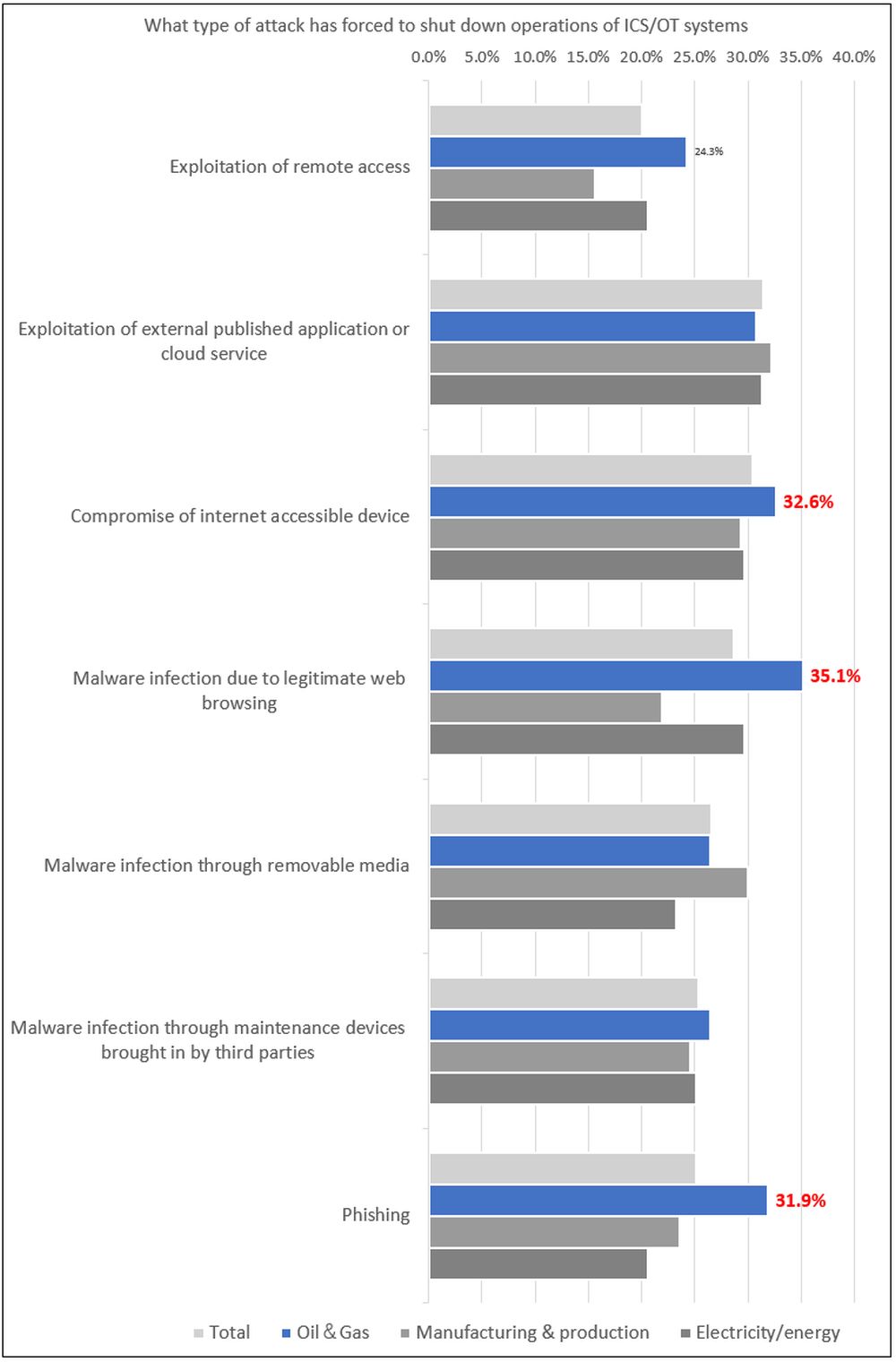

Malware-Infektionen durch legitimes Webbrowsen

Dies waren die am häufigsten genannten Angriffe, die den Betrieb des Systems bei Cyberangriffen zum Erliegen brachten, weil „diese Art von Angriff nicht verhindern werden konnte und auf den Vorfall reagiert werden musste“. Auf Platz zwei folgte „Kompromittierung eines internetfähigen Geräts“. Darüber hinaus ist die Anfälligkeit für Phishing besonders ausgeprägt, und im Vergleich zu anderen Branchen, insbesondere im Vergleich zur Elektrizitätswirtschaft, besteht ein Unterschied von mehr als 10 Punkten.

Dieses Ergebnis deutet darauf hin, dass die im IT- oder OT-Bereich verwendeten Office-Terminals zu Eintrittspunkten wurden. Hier sind Maßnahmen erforderlich, die darauf ausgerichtet sind, dass Angriffe auf die IT (E-Mail, Web) das ICS erreichen werden. Es ist ein Mechanismus für die Netzwerksegmentierung, eine angemessene Zugangskontrolle und die Erkennung von Anomalien bei internen Routen sind nötig.

Trotz dieser Tatsachen antworteten auf die Frage, ob ihre Unternehmen ihre Cybersicherheit nach Vorfällen verbessert haben, nur 43 % der Befragten, dass sie „immer/meistens Verbesserungen vornehmen“. Darüber hinaus antworteten 4 %, „selten Verbesserungen vorzunehmen“. Diese Zahl ist höher ist als in anderen Branchen.

In Anbetracht der Priorität des Herstellungsprozesses besteht die Möglichkeit, dass Geschäftsrisiken (Qualitätsverschlechterung, Verringerung des Produktionsvolumens, instabile Versorgung) vermieden werden, indem keine Sicherheitsmaßnahmen getroffen werden. Die Überlegung, einen Schaden im Nachhinein zu beheben, zeigt jedoch, dass man das Risiko unterschätzt. Solche Branchen haben nur begrenzte Möglichkeiten, Gegenmaßnahmen einzuführen, und wenn sie eingeführt werden, sind sorgfältige Überlegungen und eine sorgfältige und kurzfristige Einführung erforderlich. Um dies zu erreichen, bedarf es einer starken Führung durch das Management.

Treiber für mehr Sicherheit

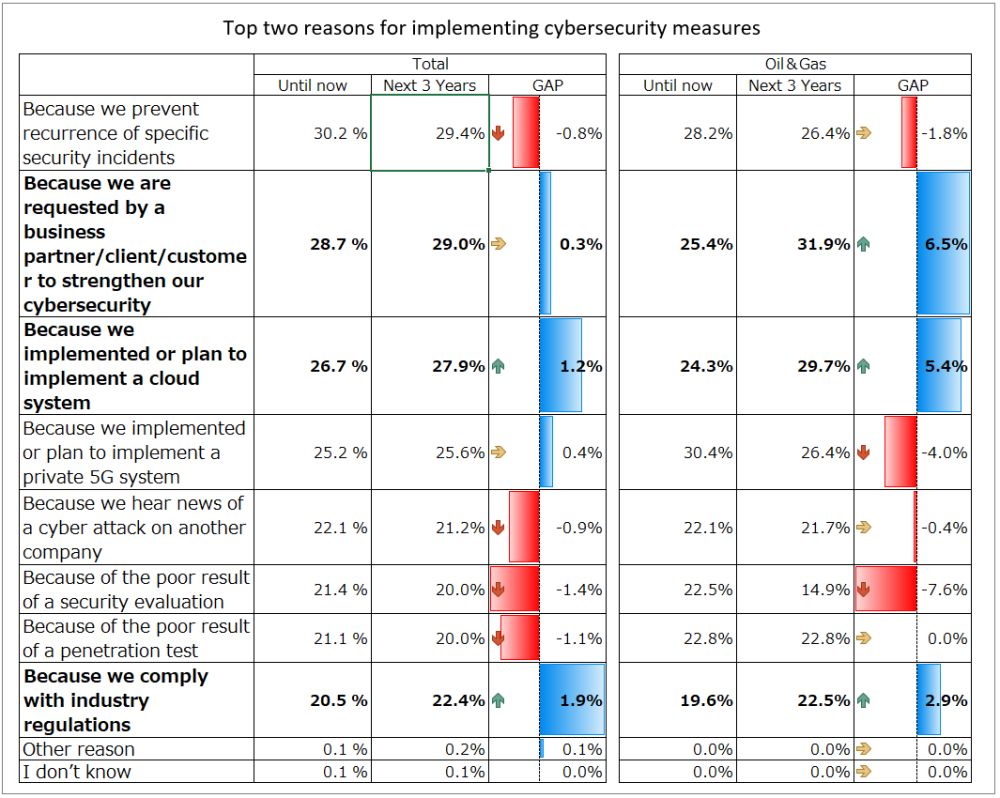

In der Öl- und Gasindustrie gibt es einen überwältigenden Bedarf nach mehr Sicherheit bei Partnern und Kunden, und es sind Sofortmaßnahmen erforderlich. Wir haben analysiert, wie sich die Gründe für die Umsetzung von Cybersicherheitsmaßnahmen geändert haben, von dem Zeitpunkt der Erhebung Februar bis März 2022 und in den nächsten drei Jahren.

Wir stellten fest, dass die Nachfrage von Geschäftspartnern/Auftraggebern/Kunden die stärkste Triebkraft ist, mit dem höchsten GAP von 6,5 Punkten in den letzten und den nächsten drei Jahren. Japan und Deutschland haben um 12,0 bzw. 5,3 Punkte zugelegt, was darauf hindeutet, dass die externen Anforderungen extrem hoch sind.

Der Prozentsatz der implementierten oder zur Implementierung vorgesehenen Cloud-Systeme stieg ebenfalls um 5,4 %. Das sind 4,2 % mehr als der Branchendurchschnitt von 1,2 %, der höher ist als in anderen Branchen. Auch hier weisen Japan und Deutschland hohe Prozentsätze auf.

Obwohl es von Land zu Land Unterschiede gibt, so gibt es dennoch Gemeinsamkeiten in der gesamten Branche:

- Da die Zahl der tatsächlichen Schäden und Angriffe in Zukunft voraussichtlich zunehmen wird, verschärft die Regierung die Vorschriften, und die Einhaltung verschiedener Richtlinien wird dringend gefordert.

- Partner und Kunden werden strengere Sicherheitsanforderungen an Geschäftspartner stellen, um die Auswirkungen der zunehmenden Angriffe auf ihre eigenen Unternehmen zu verringern und die Sicherheit der Lieferkette zu gewährleisten.

- Es ist zu erkennen, dass Unternehmen versuchen, die Herausforderungen neuer Technologien wie Cloud Computing und 5G-Implementierung schnell zu meistern.

Sicherheitsempfehlungen

Trotz der hohen finanziellen Auswirkungen von Sicherheitsvorfällen ist es aus Gründen, die sich aus dem Herstellungsprozess ergeben, schwierig, Gegenmaßnahmen zu ergreifen. Um in diesem Umfeld Maßnahmen durchzusetzen, bedarf es einer starken Führung durch das Management.

Büroterminals, die im IT- oder OT-Bereich eingesetzt werden, sind häufig Ziel von Cyberangriffen, die zu Systemausfällen führen. Zudem setzen Unternehmen in diesen Industrien auf neue Technologien wie Cloud und 5G, um im sich verschärfenden Wettbewerb zu bestehen. Unabhängig davon, ob es sich um eine bestehende oder neue IT/OT-Umgebung handelt, müssen Sicherheitsmaßnahmen implementiert werden, die den jeweiligen Merkmalen entsprechen. Darüber hinaus sollten angesichts der sich ausweitenden Angriffsfläche und der umgebungsübergreifenden Attacken Risikovisualisierungs- und Bedrohungserkennungs-/Reaktionsfunktionen für die gesamte Umgebung ohne blinde Flecken entwickelt werden.

Die Details zur IT/OT-Sicherheit in der Öl- und Gasindustrie und Sicherheitsempfehlungen von Trend Micro finden Sie hier im Detail.