Fidye yazılımı nedir?

Fidye yazılımı, yerel ve ağ depolama alanındaki önemli dosyaları şifreleyen ve dosyaların şifresini çözmek için fidye talep eden kötü amaçlı yazılımdır. Siber saldırganlar, dijital şantaj yoluyla para kazanmak için bu kötü amaçlı yazılımları kullanıyor ve geliştiriyor.

Fidye yazılımları verileri şifreler, anahtarı olmadan bu verileri kurtarmanın tek yolu yedeklemeden geri dönmektir.

Fidye yazılımının çalışma şekli bu saldırı yöntemini özellikle zarar verici hale getirir. Diğer kötü amaçlı yazılım türleri verileri yok eder veya çalar, ancak diğer kurtarma seçenekleriyle verileri kurtarmk mümkündür. Fidye yazılımında ise yedekleme yapılmadıysa verileri kurtarmanın tek yolu fidyeyi ödemektir. Ancak bazen işletmeler talep edilen fidyeyi ödeseler bile siber saldırganlar verilerin çözülmesini sağlayacak anahtarı göndermezler.

Fidye yazılımları önemli bilgileri hedefler

Fidye yazılımı çalışmaya başladığında, yerel ve ağ depolamasını tarayarak şifrelenecek dosyaları arar. İşletmeniz veya bireyler için önemli olduğunu varsaydığı dosyaları hedefler. Bu, bilgilerin kurtarılmasına yardımcı olabilecek yedekleme dosyalarını da içerir. Aşağıda fidye yazılımlarının hedeflediği birkaç dosya türü yer almaktadır:

- Microsoft Office: .xlsx, .docx, and .pptx ve eski sürümler

- Görsel: .jpeg, .png, .jpeg, .gif

- İşle ilgili görseller: .dwg

- Veri: .sql ve .ai

- Video: .avi, .m4a, .mp4

Farklı fidye yazılımı türleri, farklı dosya gruplarını hedefler, ancak ortak hedefler de vardır. Çoğu fidye yazılımı, genellikle kritik iş bilgileri içerdiklerinden Microsoft Office dosyalarını hedefler. Önemli dosyaları hedeflemek, fidyeyi ödeme ihtimalinizi artırır.

Kimlik avı e-postaları genellikle fidye yazılımı içerir

Fidye yazılımı, etkinleştirildikten sonra yaptığı şeylerden dolayı diğer kötü amaçlı yazılımlardan farklıdır. Genellikle kullanıcı kimlik avı e-postasındaki bir eki açtığında veya bir bağlantıya tıkladığında yürütülür. Kötü amaçlı yazılım daha sonra saldırgan tarafından kontrol edilen bir sunucudan indirilir.

Fidye yazılımı indirildikten sonra ağ sürücünüzde hareketsiz kalabilir veya doğrudan virüslü bir bilgisayarda çalışabilir. Çalıştığında, hedeflenen dosya uzantıları için mevcut yerel ve ağ depolama sistemlerini tarar ve bulduklarını şifreler. Şifreleme ya asimetrik ya da simetriktir, ancak son zamanlardaki birçok fidye yazılımı saldırısı her ikisini de kullanmaktadır.

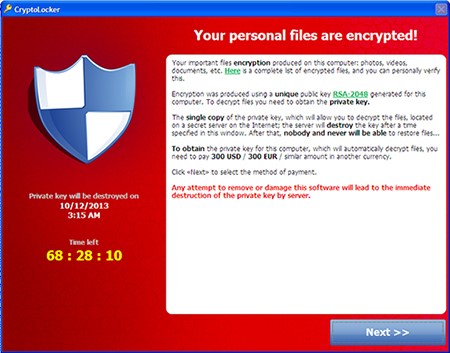

Saldırganlar ödeme talebinde bulunur

Saldırganlar her zaman başta Bitcoin olmak üzere kripto para biriminde ödeme talep eder. Ödemeleri bu şekilde almak yakalanma riskini azaltır. Saldırganlar, tanınmamak için bir anonimlik ağı olan TOR'un arkasındaki sunucuları da kullanır.

Fidye yazılımı dosyaları şifreledikten sonra bir mesaj görüntüler. Saldırganlar, dosyaların kilidini açmak için anahtar karşılığında ödeme talep eder. Fidye birkaç yüz dolardan birkaç milyon dolara kadar değişebilir. Hemen ödeme yapmazsanız, kötü amaçlı yazılım fidyeyi artırır.

Bazı fidye yazılımı saldırılarında çifte şantaj içerir. Saldırgan, dosyaları serbest bırakmak için bir ücret talep eder. Ayrıca saldırıya uğrayan ancak ödeme yapmayı reddeden kuruluşların bir listesini de yayınlar. Çifte şantaj, sizi fidyeyi ödemeye ve markanıza zarar gelmesini önlemeye daha da motive eder.

Fidye yazılımları gelişiyor

Verileri şifrelemeleri ve kullanıcıların şifre çözme anahtarını almasını nasıl engelledikleri konusunda farklılık gösteren fidye yazılımı çeşitleri vardır. Eski fidye yazılımları istemci veya sunucu arasında asimetrik şifreleme veya basit simetrik şifreleme kullanıyordu. Yeni fidye yazılımları saldırının etkisini artırmak için her iki yöntemi de kullanıyor.

Simetrik şifreleme

Fidye yazılımı korsanları günümüzde simetrik şifrelemeyi nadiren tek başına kullanıyorlar. Simetrik şifreleme şifreleme ve şifre çözme için tek bir anahtar kullanır. Anahtar genellikle yerel sistemde saklanır. Uzmanlar ve araştırmacılar anahtarı burada bulabilir ve fidye ödemeden verilerin şifresini çözebilir. Bu sorunu çözmek için bilgisayar korsanları artık daha yaygın olarak hibrit şifreleme kullanıyor.

İstemci tarafı asimetrik şifreleme

Asimetrik şifreleme, verileri şifrelemek için genel bir anahtar ve şifresini çözmek için ayrı bir özel anahtar kullanır. Yaygın bir şifreleme yöntemi, HTTPS'nin de kullandığı RSA şifrelemesidir. RSA simetrik şifrelemeden daha yavaştır ve saldırganın özel anahtarı sunucuya gönderebilmesi için tüm dosyaların şifrelenmesi gerekir.

Yazılım şifrelemeyi tamamladıktan sonra özel anahtarı saldırganın sunucusuna gönderir ve yerel depolamadan siler. Buradaki risk bilgisayarın şifreleme tamamlanmadan çevrimdışı duruma geçmesidir. Bu durumda özel anahtar asla saldırganın sunucusuna aktarılmaz. Saldırgan bu durumda fidye talep edemez.

Sunucu tarafı asimetrik şifreleme

Sunucu tarafı asimetrik şifreleme, bilgisayar çevrimiçi olduğunda dosyaları şifreleyerek istemci tarafı şifreleme sorununu çözer. Saldırganın sunucusu bir özel/ortak anahtar çifti oluşturur ve dosyaları sunucunun açık anahtarı ile şifreler.

Fidye ödendiğinde, saldırgan şifre çözme için özel anahtarı aktarır. Saldırgan için risk, özel anahtar aktarıldığında, araya girip anahtarı alabilmenizdir. Saldırgan için risk, özel anahtar aktarıldığında, anahtarı ele geçirmeniz ve daha sonra etkilenen diğer işletmelerle paylaşarak fidye yazılımını işe yaramaz hale getirme ihtimalinizdir.

Hibrit şifreleme

Bilgisayar korsanları, fidye yazılımının önceki sürümlerinin savunmasız olduğunu keşfettiler ve bu nedenle hibrit sürümler tasarladılar. Hibrit sürümlerde, yazılım iki set anahtar üretir ve şifreleme zinciri eski sürümlerle ilgili sorunları çözer. Şifreleme zinciri şu şekilde çalışır:

- Simetrik anahtar dosyaları şifreler.

- Yazılım, bir istemci tarafı anahtar çifti oluşturur. İstemci tarafı ortak anahtarı, simetrik anahtar dosyasını şifreler.

- Yazılım, bir sunucu tarafı anahtar çifti oluşturur. Sunucu tarafındaki ortak anahtar, istemci tarafındaki özel anahtarı şifreler ve ardından saldırgana gönderir.

- Fidye ödendiğinde, sunucu tarafındaki özel anahtar, istemci tarafındaki özel anahtarın şifresini çözer ve bu anahtar, şifreleme zinciri tersine döndüğünde işletmeye gönderilir.

Yedeklemelerle fidye yazılımlarını önleme

Fidye yazılımlarına karşı korunmanın en iyi yolu yedeklemelerdir. Yerel olarak veya bir ağ sürücüsünde depolanan yedekleme dosyaları savunmasızdır. Bulut depolama, fidye yazılımı ağ taramalarından korunur, bu nedenle kurtarma için iyi bir çözümdür. Buradaki istisna, bulut depolama alanını yerel bir sürücü veya alt klasör olarak eşlemenizdir.

Fidye yazılımının zarar vermesini önlemek için, başlamadan önce durdurmak en iyisidir. Çoğu saldırı, kullanıcılar istemeden yazılımı doğrudan indirdiğinde veya yanlışlıkla kötü amaçlı bir komut dosyası çalıştırdığında başlar.

Kullanıcıların fidye yazılımı indirmesini engellemenin iki yolu, DNS tabanlı içerik filtreleme ve yapay zeka karantinası içeren e-posta siber güvenliğidir. DNS tabanlı içerik filtreleme, kullanıcıların kara listeye alınmış web sitelerine göz atmasını engeller. E-posta filtreleri, incelenmeleri için kötü amaçlı içerik ve ekleri karantinaya gönderir.

Son olarak, mobil cihazlar dahil her cihazda her zaman makine öğrenimi ve davranış izleme özelliğine sahip kötü amaçlı yazılımdan koruma yazılımı çalıştırın. İyi bir kötü amaçlı yazılımdan koruma uygulaması, fidye yazılımını belleğe erişmeden ve dosyaları şifrelemeden önce tespit eder. En yüksek etkinlik için, kötü amaçlı yazılımdan koruma yazılımının en son tehditleri tanıyabilmesi için her zaman yamalı ve güncel olması gerekir.

Fidye yazılımı saldırıları binlerce kişiyi etkiliyor

Fidye yazılımı saldırıları dünya genelinde binlerce kullanıcıyı etkiliyor. Bazı durumlarda, kurbanlar fidye yazılımının kontrol altına alındığını düşündükten sonra bile sorunlara neden olmaya devam edebiliyor. Kötü amaçlı yazılımdan koruma programları birçok eski sürümü yakalıyor, ancak bilgisayar korsanları, tespit edilememeleri için sürekli olarak yeni türler geliştiriyor.

Örneğin, 2018 ve 2019 yılında Ryuk fidye yazılımı Windows Sistem Geri Yükleme işlevini devre dışı bıraktı. Kullanıcılar sistemlerini işletim sistemindeki önceki bir geri yükleme noktasından kurtaramadı. İşletmeleri hedef alan Ryuk yüz binlerce dolar değerinde fidye talebinde bulundu.

CryptoLocker, WannaCry ve Petya, küresel altyapı kapanmalarına neden olan, bankaları ve devlet kurumlarını dahi etkileyen farklı fidye yazılım biçimleriydi. Özellikle Windows makinelerini hedef alan WannaCry, açık ağ sürücülerini taramak ve savunmasız dosyaları şifrelemek için Amerika Birleşik Devletleri Ulusal Güvenlik Ajansı (NSA) tarafından geliştirilen bir güvenlik açığını kullandı.

Devam eden fidye yazılımı tehditleri arasında Gandcrab, SamSam, Zeppelin ve REvil bulunuyor. Bu türevler daha yeni olsa da, kurumsal sistemleri yok etme kabiliyetine sahip tehlikeli kötü amaçlı yazılımlar olarak varlıklarını sürdürüyor.

Fidye yazılımları tehdit olmaya devam ediyor

Fidye yazılımları, herhangi bir boyuttaki işletmeyi hedef alıyor ve yedekleme yoksa büyük zararlara neden olabiliyor. Fidye yazılımının nasıl çalıştığını ve işinizi nasıl etkileyebileceğini anlamak, fidye yazılımlarına karşı daha iyi savunma yapmanıza yardımcı olur. Bir saldırıyı durdurmanın en iyi yolu kullanıcıları eğitmek, tüm cihazlarda kötü amaçlı yazılımdan korumayı çalıştırmak ve kullanıcıların kötü amaçlı e-posta iletilerine erişmesini engellemektir.

İlgili Araştırmalar

İlgili Makaleler